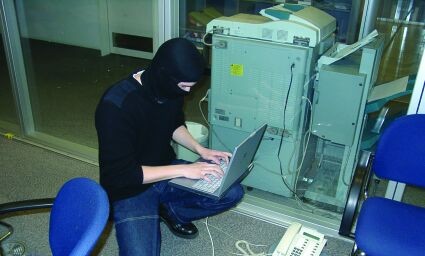

Yabiladi.com : Votre entreprise, Defensive Lab (site) a identifié une attaque informatique visant des journalistes marocains. Comment tout cela s'est déroulé ?

Anas El Filali : Il y a une dizaine de jours, les journalistes ont reçu un email les informant d'un scandale. Dans l'incapacité d'ouvrir le fichier en question et en se doutant de plus en plus de la véracité du mail, on nous l'a envoyé afin de le vérifier. Après avoir analysé le fichier en question, il s'est avéré que c'était un nouveau virus encore jamais découvert. Ce dernier prend pour cible les machines qui tournent sous MAC OS et Windows, et il était encore indétectable par les antivirus. Un document Word contenait un code exploitant une faille existante dans le composant flash afin d'installer le trojan.

L'attaque semble viser les journalistes de la presse indépendante en particulier. Doit-on y voir une menace contre la liberté de la presse ?

Techniquement, une attaque de ce genre peut donner à l'attaquant un accès à toutes les données de l'ordinateur infecté, ainsi que d'enregistrer tout le trafic entrant et sortant (discussions et contacts MSN, Skype, mots de passe, touches tapées et URLs visitées sur le navigateur...).

Le site internet de ces journalistes subit souvent des attaques, mais c'est la première fois (à notre connaissance) que des journalistes sont pris pour cible en essayant d'infecter leurs machines.

Avez-vous pu identifier les auteurs de cette attaque ? La provenance géographique ?

Le mail a été envoyé depuis une adresse ip (3g) de Rabat. Le pirate informatique communique avec les ordinateurs infectés via un serveur hébergé aux Etats Unis. Il est donc difficile, voire impossible, de connaître son identité.

OSC/Crisis (Nom donné au virus par les éditeurs antivirus) a été développé par une entreprise italienne, Hackingteam, qui fournit des solutions de surveillance du trafic pour la lutte contre le terrorisme et les actes de pédophilie (ndlr : toujours selon cette entreprise), en se basant sur des techniques de DPI (Deep Packet Inspection), et vend publiquement la licence de leur trojan pour la modique somme de 200 000 euros par an.

chargement...

chargement...